InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

[Alert] Offene Sicherheitslücke in ClickShare – das sollten Sie jetzt tun!

Stellen Sie sich vor: Sie wollen bei einem Kunden eine Präsentation halten. Ohne sich viele Gedanken zu machen, stecken Sie den bereitgestellten ClickShare Button von Barco in Ihr Notebook ein. Wieso auch nicht? Das haben Sie ja schliesslich schon unzählige Male gemacht. Nur dieses Mal ist etwas anders – kurz blitzt ein Fenster auf. Die Verbindung schlägt fehl, und natürlich kann die Präsentation nicht wie geplant stattfinden. Was Sie in diesem Moment nicht wissen: Der ClickShare Button wurde von Cyberkriminellen modifiziert, sodass eine heimtückische Malware Ihren Computer befällt. Wieso wir Ihnen das erzählen? Genau in diese Situation könnten auch Sie momentan kommen aufgrund einer Sicherheitslücke – und wir versuchen, Sie davor zu bewahren.

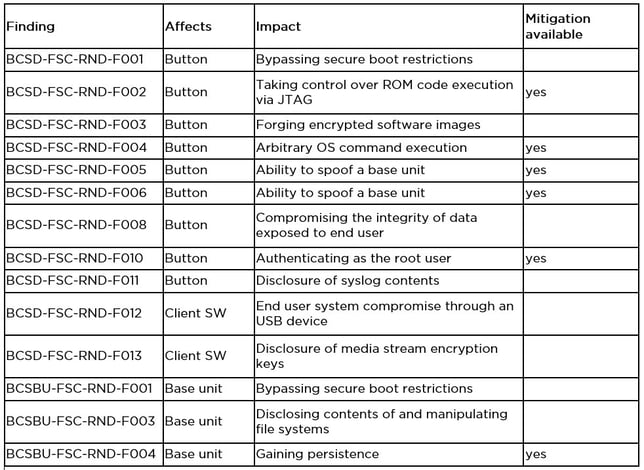

Befürchtungen in diese Richtung sind schon lange im Raum. Das drahtlose Präsentationssystem «ClickShare» vom Anbieter Barco ist ein äusserst beliebtes Produkt, was natürlich auch Cyberkriminelle anlockt. Daher war es höchste Zeit, dass jemand der Sicherheit des Systems genauer unter die Lupe nimmt. Nun haben die Sicherheitsforscher von F-Secure am 16. Dezember 2019, gemeinsam mit Barco, eine Liste von Schwachstellen publiziert:

Sie sehen: Die Liste ist ganz schön lang. Viele dieser Lücken lassen sich jedoch mit einem bereitgestellten Update (1.9.1.) beheben. Leider ist jedoch die Schwachstelle «BCSD-FSC-RND-F012 – End user system compromise through an USB device» bis jetzt nicht gefixt.

ClickShare noch immer unsicher – und jetzt?

Keine Panik: Eine offene Schwachstelle bedeutet nicht automatisch, dass Sie schon infiltriert sind. Folgende Massnahmen sollten Sie jetzt einleiten:

- Updaten Sie Ihre Barco-Infrastruktur so schnell wie möglich mit den verfügbaren Patches.

- Seien Sie vorsichtig bei der Verwendung von ClickShare, wenn Sie beispielweise bei Partnern oder Kunden sind.

- Unterbinden Sie das Ausführen der ClickShare-Applikation via Group Policy, bis ein Update für dieses Problem verfügbar ist.

Unsere Cyber Security-Experten versuchen in diesen Momenten herauszufinden, wie sich diese Lücke zur Installation von Malware durch einen Angreifer ausnutzen lässt. Wir werden Sie auf unserem Cyber Security Blog und auf Social Media informieren, sobald wir mehr Informationen haben oder ein Update bereitsteht, welches die Sicherheitslücke schliesst.

Blog

Kürzere TLS-Zyklen: Automatisiertes Zertifikatsmanagement wird Pflicht

Cyber Threat Intelligence: Risikoexpositionen erkennen, bevor Angreifer es tun