InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

Attack Simulation: dieser Fitness-Test schützt vor Cyberangriffen

Als Sicherheitsverantwortlicher in Ihrem Unternehmen begegnen Sie täglich neuen Herausforderungen. Eine der schwierigsten Aufgaben ist sicher die Fitness Ihrer Sicherheit zum Schutz der Unternehmenswerte. Industriespionage, Cyber-Angriffe, Ransomware und zielgerichtete Malware sind nur einige Beispiele aus einer langen Liste aktueller Risiken. Cyber-Kriminalität gefährdet aber nicht nur die Unternehmenswerte, sondern auch die Reputation des ganzen Unternehmens. Somit ist die Fitness Ihrer Cyber-Security ein unerlässlicher Punkt auf der Agenda der Unternehmensführung. Weshalb dem so ist, zeigen wir Ihnen in diesem Artikel…

In der heutigen Zeit ist jeder Tag ein «Zero-Day»!

Vor diesem Problem steht jeder Sicherheitsverantwortliche: Ein Angreifer muss nur einmal Erfolg haben - aber Sie müssen bei der Abwehr immer erfolgreich sein! Dies ist alles andere als einfach und ist vergleichbar, wie wenn ein Spitzensportler an 365 Tagen seine Höchstform abrufen könnte (und das ohne Doping versteht sich). Es war ja schon mit der traditionellen ICT-Landschaft schwierig und wird mit IoT noch einmal viel komplexer. Cyber-Kriminelle sind geduldig und sie werden früher oder später eine Lücke in Ihrem Sicherheitsdispositiv finden – auch wenn diese auf den ersten Blick nicht zu erwarten sind.

Stellen Sie sich doch einmal folgendes Szenario vor: Ein Angreifer findet in Ihrem smarten Stromzähler oder Ihrer Videoüberwachungsanlage einen «Zero-Day» und nutzt diesen gekonnt aus. Auf einmal hat er über die Steuerungssoftware der Videoüberwachungsanlage Zugriff auf vertrauliche Informationen – Ihre Kronjuwelen. Dabei haben Sie ja nicht einmal etwas falsch gemacht. Denn weder Sie noch der Hersteller hatten ja Kenntnis von dieser Schwachstelle.

Wie sicher ist Ihr Unternehmen?

Utopie? Leider bei weitem nicht – wie unsere Erfahrung aus zahlreichen simulierten Cyber-Attacken zeigt. So haben wir bei unseren simulierten Angriffen (leider) mehr als einmal genau solche unbekannte Schwachstellen in Produkten entdeckt und einen Zero-Day Exploit entwickelt, um durch ein unerwartetes Einfallstor in die Infrastruktur der Kunden einzubrechen. Und bei einem war auch wirklich ein Videoüberwachungssystem betroffen. Manchmal reicht aber auch die Infizierung von einem regulären Büro-Computer aus, beispielsweise durch den Einsatz eines präparierten E-Mails oder USB Sticks.

Werden unbekannte und kritische Schwachstellen in Produkten identifiziert, werden sowohl der Kunde, wie auch der Hersteller umgehend darüber in Kenntnis gesetzt. Aufgrund der Kritikalität der Schwachstellen können dabei nicht immer alle Details sofort publiziert werden. Sind Produkte betroffen, welche weltweit eingesetzt werden, ist die Koordination der Schwachstellen umso wichtiger. So werden beispielsweise die verwundbaren Videoüberwachungsanlagen momentan noch weltweit einem Update unterzogen, um betroffene Kunden schützen zu können.

Wollen Sie wissen, ob Ihre Videoüberwachungsanlage ebenfalls davon betroffen sein könnte? Kontaktieren Sie uns!

Simulierte Cyber-Attacken erkennen Schwachstellen, welche Penetrationtests nicht finden

Klassische Sicherheitsüberprüfungen wie etwa Penetrationstests schränken den Scope oftmals stark ein – beispielsweise auf die Überprüfung einer Webanwendung. Bei einem echten Angriff werden solche Abgrenzungen nicht beachtet – denn einem Cyber-Kriminellen ist es egal, ob er über eine Webapplikation an die gewünschten Informationen kommt – oder aber, wie geschildert, über ein Videoüberwachungssystem.

Bei einer Cyber Attack Simulation, wie wir sie verstehen, fällt der klassische Scope weg. Und der Kreativität des Angriffs sind keine Grenzen gesetzt. Dies erlaubt es uns, ziemlich nah an ein realistisches Angriffsszenario heranzukommen und dieses proaktiv durchzuspielen. Dabei wird nicht nur Ihre Infrastruktur auf die Probe gestellt, sondern auch die Prozesse und nicht zuletzt auch Ihre Mitarbeitenden.

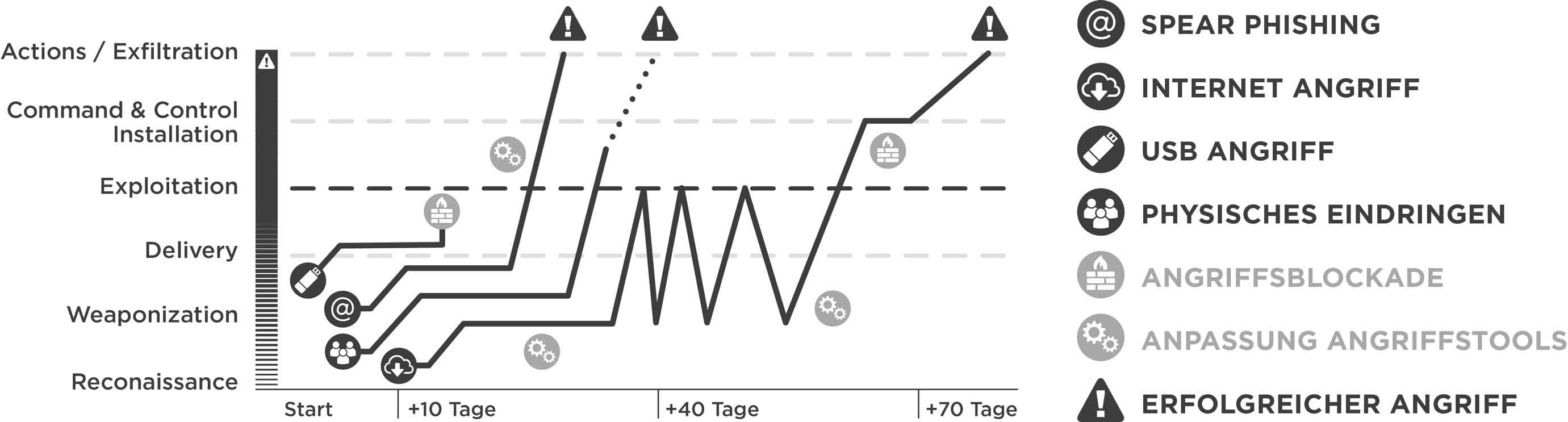

So könnte ein simulierter Angriff ablaufen:

Was bringt Ihnen eine Cyber Attack Simulation?

Ihr Unternehmen wird dabei realen Angriffen ausgesetzt – und nicht nur ein Teil Ihrer Infrastruktur. Mit dem Ziel ein Worst-Case-Szenario kontrolliert eintreffen zu lassen. Wobei das Worst-Case-Szenario für jedes Unternehmen individuell betrachtet werden muss. So erhalten Sie eine klare Vorstellung der aktuellen Gefahrensituation in Ihrer Unternehmung. Und denken Sie daran: Lieber wir decken die Schwachstelle auf, als dass es ein Hacker tut (…erfahrungsgemäss werden Sie darüber nicht in Kenntnis gesetzt!).

Unsere Sicherheitsexperten geben Ihnen konkrete Anhaltspunkte, welche Schwachstellen in Ihrem Sicherheitsdispositiv vorhanden sind, welche Bereiche noch stärker zu schützen sind und wo der vorhandene Schutz bereits angemessen ist. Darauf basierend können individuelle Massnahmenpakete definiert und umgesetzt werden.

Interessiert? Hier erfahren Sie mehr zu unserer Cyber Attack Simulation!

Blog

Kürzere TLS-Zyklen: Automatisiertes Zertifikatsmanagement wird Pflicht

Cyber Threat Intelligence: Risikoexpositionen erkennen, bevor Angreifer es tun