InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

Beurteilen Sie die Risiken in Ihren OT und IoT Systemen kontinuierlich

Supply Chain Bedrohungen und Schwachstellen

Einer der bedeutendsten Cyberangriffe im Jahr 2020 war der Angriff auf SolarWinds. Der Angriff auf die Lieferkette führte zur Infektion von Tausenden von hauptsächlich in den USA ansässigen Unternehmen. Dabei handelte es sich um einen hochentwickelten Cyberangriff, welcher ein SolarWinds Netzwerküberwachungsprodukt kompromittierte, das für die Verwaltung der IT-Infrastruktur verwendet wurde. Zu den Opfern des Angriffs gehörten Behörden, Betreiber kritischer Infrastrukturen und Produktionsbetriebe.

Obwohl die Cyberkriminellen nur einige wenige Ziele bei SolarWinds ausgewählt hatten, standen alle infizierten Organisationen vor der grossen Herausforderung, ihre Netzwerke schnellstmöglich zu säubern. Das Beispiel zeigt, dass die Cyberkriminellen sehr gezielt eine weit verbreitete Software für den Angriff in der Lieferkette gewählt haben. Das verdeutlicht auch, wie wichtig Cybersicherheit in der gesamten Lieferkette ist und welche Risiken damit verbunden sind.

Eine andere Art von Bedrohung der Lieferkette ist das Risiko eingebetteter Komponenten, wie das Beispiel der Ripple20-Schwachstellen. Ripple20 besteht aus 19 Schwachstellen, die im TCP/IP-Stack von Treck identifiziert wurden. Zum Zeitpunkt der Aufdeckung bestand grosse Besorgnis über die Risiken, die diese Schwachstellen für IoT-Geräte darstellen. Später zeigte sich, dass die Wahrscheinlichkeit gering ist, denn viele Ziele erfüllten die Anforderungen nicht, welche ein motivierter Cyberkrimineller zur Ausnutzung benötigte.

Ransomware-Angriffe erreichen eine neue Dimension

Hartnäckige Ransomware-Angreifer dominieren die Bedrohungslandschaft und haben es auf Unternehmen abgesehen, von denen sie glauben, dass sie lukrative Lösegelder zahlen können. Dabei fordern sie nicht nur finanzielle Zahlungen, sondern erpressen die betroffenen Unternehmen auch mit der Veröffentlichung von Daten und Informationen über die kompromittieren Netzwerke für künftige Aktivitäten.

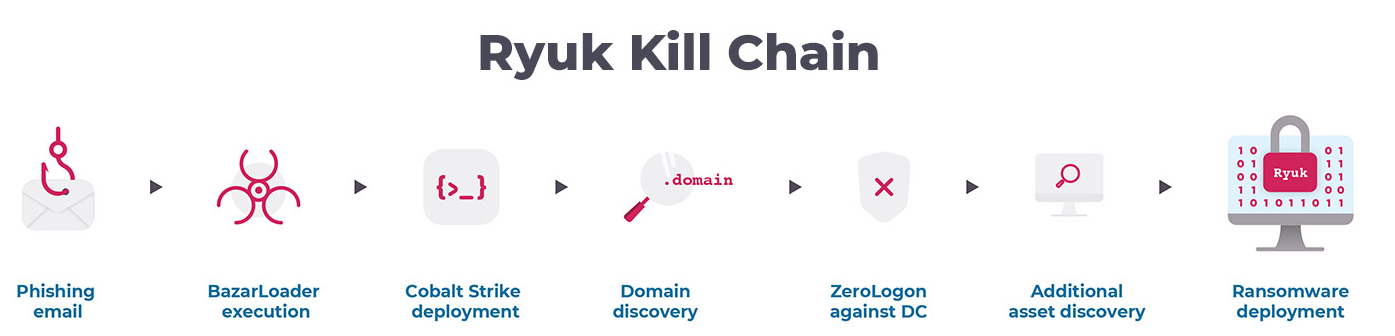

Die Ransomware-Kriminellen werden zudem immer raffinierter und immer mehr von ihnen verwenden Kombinationen von Strategien und Bedrohungsvektoren. Ein Beispiel ist die Ransomware-Gruppe Ryuk, die Schätzungen zufolge im Jahr 2020 für einen erheblichen Prozentsatz aller Ransomware-Angriffe verantwortlich war. Die folgende Abbildung zeigt die Kill-Chain eines Ryuk Angriffs:

Abbildung 1: Ryuk Kill Chain (Quelle: Nozomi Networks, OT/IoT Security Report 2021)

Wie sichern Sie Ihre OT/IoT Umgebung ab?

In einer Bedrohungslandschaft, in der Ransomware-Organisationen gezielt Unternehmen angreifen, ist es von entscheidender Bedeutung, die Schwachstellen zu verstehen, die aktiv ausgenutzt werden. Es gilt die eigene Cyber Resilience kontinuierlich zu verbessern und zu bewerten, wie sich Ihre eingesetzten Massnahmen gegenüber den wichtigsten neuen Bedrohungen verhalten. Unternehmen sollten sich darauf konzentrieren, ungepatchte Software zu identifizieren und Aktualisierungs- oder Schadensbegrenzungsrichtlinien zu implementieren. Die Verringerung der Angriffsfläche und die Segmentierung des Netzwerks sind zwei bewährte Verfahren, um Risiken in der Lieferkette zu verringern. Darüber hinaus ist die Überwachung von OT- und IoT-Netzwerken mit einer Schlüsseltechnologie essentiell, die dabei hilft, die Angriffsfläche zu definieren und anormale Aktivitäten zu erkennen, die auf eine fortgeschrittene Bedrohung hindeuten. Unser Partner Nozomi Networks ist eines der führenden Unternehmen für OT- und IoT-Sicherheit und Transparenz. Durch den innovativen Einsatz von künstlicher Intelligenz (KI) bietet Nozomi Networks mit einer einzigen Lösung OT-Transparenz, Bedrohungserkennung und Einblicke in Tausende der grössten kritischen Infrastrukturen und Industriestandorte auf der ganzen Welt.

Der OT/IoT Security Report, welcher Nozomi Networks kürzlich veröffentlicht hat, fasst die wichtigsten Bedrohungen und Risiken für OT- und IoT-Umgebungen zusammen, damit Sie die aktuelle Bedrohungslandschaft besser und schneller verstehen. Weiter sind zehn Empfehlungen zur Verbesserung des Schutzes vor dieser Bedrohungslandschaft enthalten.

Es ist jetzt an der Zeit, die Angriffsflächen Ihrer OT/IoT-Systeme neu zu bewerten und die Risiken in der Lieferkette neu zu beurteilen. Unsere Cyber Security Spezialisten beraten Sie gerne über die Produkte von Nozomi Networks. Kontaktieren Sie uns noch heute.

Blog

Cyber Threat Intelligence: Risikoexpositionen erkennen, bevor Angreifer es tun

Daten-Souveränität in der Cloud: Wer ausser Ihnen kennt Ihre Datenflüsse noch?