InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

So nutzen Sie Office 365 sicher in hybriden Umgebungen

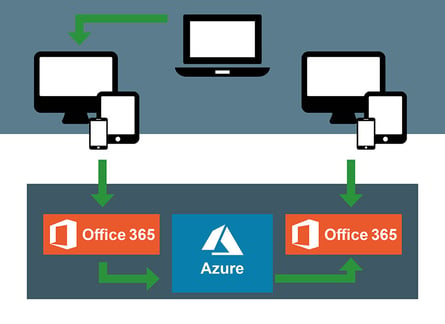

Immer mehr Schweizer Unternehmen verlieren ihre Scheu vor der Cloud und nutzen Services. Nicht selten handelt es sich dabei um Microsoft Office 365 – bei Ihnen auch? Falls ja, kein Wunder, denn die Suite macht Unternehmen agiler und produktiver. Aber nur wenige Unternehmen nutzen Office 365 als reine Cloud-Lösung, sondern in einem hybriden Umfeld. Oder anders gesagt, sie speichern Daten auch lokal. Um Datenverlusten vorzubeugen und mit der GDPR/DSGVO konform zu sein, reicht die «Basis» Security-Konfiguration von Office 365 aber nicht aus. Wir haben Ihnen deshalb die wichtigsten Tipps zusammengetragen, um Ihre Datensicherheit in hybriden Umgebungen zu verbessern.

Hybride Umgebungen sind inzwischen weit verbreitet. Viele Unternehmen sind sich jedoch nicht bewusst, dass dadurch zusätzliche Herausforderung entstehen, denn dabei gilt es den On-Premise-Schutz und die Cloud Security zu vereinen. Gerade im Hinblick auf die Daten und ihre GDPR resp. DSGVO-konforme Behandlung ist dies keine leichte Aufgabe.

Willkommen im dichten Daten-Dschungel

Bestimmt kennen Sie das: Man zögert oftmals, sich von Daten zu trennen – man könnte Sie ja irgendwann doch noch brauchen… Das Speichern dieser Daten kann jedoch riskant sein; insbesondere, wenn es sich dabei um personenbezogene Daten von Kunden und Mitarbeitenden oder um wertvolles geistiges Eigentum handelt. Und leider ist auch Office 365 Teil dieses Problems.

Die meisten Unternehmen speichern sensible und vertrauliche Daten sowohl lokal (On-Premise) als auch in der/den Cloud(s) – nicht selten, ohne sich dessen überhaupt bewusst zu sein. Die Daten laufen so Gefahr, vergessen zu werden, zumal hybride Umgebungen neue Sicherheitsanforderungen stellen und das Risiko von Sicherheitsvorfällen erhöhen. Dies, weil der Datenfluss zwi

schen lokalem Speicher und Cloud Repositories wie Office 365 stattfindet.

Unser Experten-Tipp: Schaffen Sie Transparenz in Ihrem Daten-Dschungel. Wir sind uns jedoch bewusst, dass dies leichter gesagt als getan ist. Wenn Sie mehr zu diesem Thema wissen möchten, dann lesen Sie zusätzlich einen unserer anderen Blogbeiträge.

Reichen die Sicherheitsfunktionen von Office 365 nicht aus?

Office 365 verfügt über viele hilfreiche, eingebaute Sicherheitsfeatures wie beispielsweise:

- eDiscovery, um Daten zu sichern und bei Bedarf forensische Untersuchungen vornehmen zu können.

- Exchange Online Protection, um Mails im Hinblick auf Spam und Malware zu filtern.

- Azure Active Directory zur Verwaltung von Zugriffsrechten in der Cloud, inklusive entsprechender Admin-Accounts und Multi-Faktor-Authentisierung.

- Azure Identity Protection zur Erkennung von verdächtigen Aktivitäten sowie Einleitung von zusätzlichen Massnahmen zur Risikominimierung.

- Data Loss Prevention innerhalb von Office 365

- Verschlüsselung der Daten bei der Übertragung und Speicherung

- Mobile Device Management (MDM)

Zudem hat Microsoft vor einiger Zeit Advanced Threat Protection als Ergänzung zu Exchange Online Protection eingeführt, um besser vor Zero-Day-Angriffen geschützt zu sein. Zudem bietet die Office-365-Sicherheitsfunktionen zum Schutz vor bösartigen Links und Anhängen wie die «Cloud App Security» sowie Threat Intelligence an. Wie dies in der Praxis aussehen kann, haben wir Ihnen in einem übersichtlichen Dokument zusammengetragen. Laden Sie sich unsere kostenlose Sicherheits-Checkliste herunter und optimieren Sie die Sicherheit Ihrer Office 365 Cloud gleich jetzt!

Denken Sie aber daran: All diese Sicherheitsfunktionen sind nur auf Daten innerhalb der Cloud-Plattform ausgelegt – sprich, Cloud Provider sind nicht zuständig für Daten, die lokal (On-Premise) oder in einer anderen Cloud gespeichert sind. Für die Datensicherheit und die Kontrolle über die Daten darf es jedoch keine Rolle spielen, wo sie gespeichert sind. Nur ein ganzheitlicher Ansatz mit einheitlichen Regelungen und umfassender Kontrolle ermöglicht echte Sicherheit. Daher sind die eingebauten Sicherheitsfunktionen von Office 365 in hybriden Umgebungen um weitere Sicherheitsmassnahmen zu ergänzen.

Best-Practice-Sicherheitsansätze für hybride Umgebungen

Einige geschäftskritische Anwendungen werden voraussichtlich noch eine ganze Weile On-Premise verbleiben. Somit sind für hybride Umgebungen die in Office 365 eingebauten Sicherheitsfeatures zu ergänzen, um maximale Sicherheit, Transparenz und Effektivität zu erlangen. Einige relevante sind CASB und UEBA, wie später noch im Detail beschrieben wird.

Bevor Sie die Features ergänzen können, müssen Ihre grössten Risiken identifiziert, priorisiert und reduziert werden – und zwar bevor es zu Zwischenfällen kommt. Dabei spielt es keine Rolle, ob die Daten lokal (On-Premise) oder in Office 365 vorliegen. Weiter muss Ihre Sicherheit darauf ausgerichtet sein, welche Personen auf Ihre Daten On-Premise oder in der Cloud zugreifen. Nur durch entsprechende durchgehende Transparenz kann sichergestellt werden, dass die richtigen Personen Zugriff auf die Daten (IAM ist Key) haben. Setzen Sie dazu ein Privilegien-Modell auf Basis der minimalen Rechtevergabe ein. Der Einbezug von Data Ownern (Datenverantwortlichen) in den Prozess der Berechtigungsprüfung ist dabei entscheidend.

In der Regel übernimmt eine Person aus den Fachabteilungen oder Projektgruppen diese Rolle. Zu den Aufgaben gehört auch die Verantwortung und Bestätigung der Zugriffsrechte. So wissen die Data Owner genau, wer welchen Zugriff benötigt und aktuell innehat. Eine Automatisierung der Berechtigungsprüfungen sowie Autorisierungs-Workflows sparen zudem Zeit, reduzieren den Aufwand und unterstützen Sie, korrekte Entscheidungen bei der Zugriffskontrolle zu treffen.

Aus Best-Practice-Sicht sowie durch die DSGVO und anderen gesetzlichen Regelungen, müssen Sie alle Dateien mit sensiblen und personenbezogene Informationen kennen. Um die Daten effektiv zu schützen und die Compliance-Anforderungen einzuhalten, müssen diese klassifiziert werden. Die Klassifizierung muss dabei sowohl in hybriden Umgebungen als auch auf Ihrem lokalen Datenspeicher Anwendung finden. Entsprechend empfiehlt sich eine Automatisierung, wobei darauf zu achten ist, dass alle Speicherorte miteinbezogen werden.

CASB und UEBA ‒ sinnvolle Sicherheitsmassnahmen in hybriden Umgebungen

Einige der erläuterten Sicherheitsherausforderungen lassen sich technisch lösen. So helfen beispielsweise Cloud Access Security Broker (CASB) die unbefugte Nutzung von kritischen Cloud-Diensten (Verlust des IP, Schwachstellen, schwache Verschlüsselung, Standort der Daten etc.) zu unterbinden, den Zugriff auf nicht genehmigte Cloud-Anwendungen (Shadow IT) zu blockieren und Daten vor einer unerlaubten Freigabe zu schützen.

Obschon viele Cloud Service Provider eine grundlegende (statische) Bedrohungsmodellierung bieten, fehlt es einigen nativen Tools an einem detaillierten Kontext über das Benutzerverhalten. Dadurch können sie beispielsweise nicht erkennen, wenn Konten ein verdächtiges Verhalten On-Premise aufzeigen.

Viele integrierte Tools sind somit kein Ersatz für eine dynamische, verhaltensbasierte Bedrohungsanalyse und -erkennung. Durch eine erweiterte Nutzer- und Maschinen-Verhaltensanalyse (User and Entity Behavior Analytics, UEBA), die auch auf hybride Umgebungen ausgelegt ist, erhöhen Sie die Sicherheit und reduzieren False Positives.

Sicherheit in hybriden Umgebungen ist komplex – nutzen Sie Erfahrung!

Aber auch der Nachweis der Compliance kann mit einer hybriden Cloud-Umgebung schwierig sein. So gilt es nicht nur sicherzustellen, dass On-Premise und beispielsweise die Office 365, Cloud AWS und andere Lösungen Compliance-konform sind. Es muss auch nachgewiesen werden, wie unter anderem die dynamische Cloud-Nutzung, die Vernetzung von Services, das Management und die Cloud-Ressourcen-Orchestrierung gewährleistet und sicher ist. Somit erfordern Multi-Cloud-Umgebungen einen plattformunabhängigen und standardisierten Sicherheitsansatz. Nutzen Sie dazu die Erfahrung und Kompetenz unserer Cyber Security-Experten. Wir unterstützen Sie nicht nur in der Konzeption und Architektur, sondern auch in der Umsetzung ergänzender Sicherheitsmassnahmen oder bei der gezielten Überprüfung Ihrer hybriden Umgebung, u.a. mittels gezielten Penetration Tests. Kontaktieren Sie uns! Gemeinsam optimieren wir Ihre Cloud-Strategie.

Hybride Cloud-Umgebungen haben ein sehr grosses Potenzial, das Sie nutzen sollten. Verlassen Sie sich dabei aber nicht nur auf die integrierten Sicherheitsfunktionen des Cloud-Anbieters, denn diese greifen hier definitiv zu kurz!

Blog

Kürzere TLS-Zyklen: Automatisiertes Zertifikatsmanagement wird Pflicht

Cyber Threat Intelligence: Risikoexpositionen erkennen, bevor Angreifer es tun