InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

Stärken Sie Ihre Abwehrkräfte – Web- und Cloudschutz sind gefordert

Geben Sie Viren – auch in Zeiten von Home Office – keine Chance und stärken Sie Ihre Web- und Cloud-Abwehrkräfte! Das Web wächst und entwickelt sich mit rasantem Tempo. Dies gilt leider auch für webbasierte Malware, deren Angriffe Endgeräte und wichtige Daten bedrohen. Sie müssen stets am Puls der Zeit bleiben und die Augen nach den neuesten Trends der Cyberkriminellen offenhalten. Nun wie schützen Sie sich vor den aktuellen Web-Bedrohungen? Welche Auswirkungen hat Home Office auf Ihren Web- und Cloud-Schutz? In diesem Blogartikel erfahren Sie, wie Ihr Unternehmen das Optimum der Web- und Cloud-Sicherheit ausschöpfen kann.

Das Web und die heimtückische Gefahr

Aktuelle Web-Bedrohungen sind vielfältig und erscheinen in allen Formen. So gelangt beispielsweise Ransomware auf unterschiedlichste Weise an ihr Ziel – als Links in Spam- und Phishing-Mails, Malvertising und Social-Media-Beiträgen sowie in scheinbar legitimen Dateien, die Ihre Mitarbeitenden tagtäglich benutzen. 70 bis 90 % aller Malware-Varianten sind auf das angegriffene Unternehmen massgeschneidert! Gleichzeitig hat der aktuelle Zwang zum Home Office unsere Lebens- und Arbeitsweise fundamental verändert. Unternehmen mussten sich darauf einstellen, dass die meisten ihrer Mitarbeitenden von zu Hause arbeiten. Dies wirkt sich mitunter auch auf die Nutzung von Cloud-Diensten aus. Um die Auswirkung von Home Office auf die Einführung und Nutzung von Cloud-Diensten besser zu verstehen, hat unser Partner McAfee Cloud-Daten aus der Zeit von Januar bis April 2020 von mehr als 30 Millionen Cloud-Nutzern auf der ganzen Welt anonymisiert zusammengetragen. Hier die wichtigsten Fakten daraus:

- Nutzung von Cloud-Diensten nimmt allgemein zu

Über alle Branchen hinweg wurde eine Zunahme von 50% bei der Cloud-Nutzung festgestellt, mit dem höchsten Wachstum bei Fertigungsunternehmen (+144 %) und Bildungseinrichtungen (+114 %). - Zusammenarbeitsdienste legen am stärksten zu Die Nutzung Cloud-basierter Zusammenarbeitsdienste in Unternehmen hat sich seit Anfang des Jahres mehr als verdoppelt – was wohl wenig überraschend ist. Besonders deutliche Zuwächse verzeichneten Zoom (+350 %), Microsoft Teams (+300 %) und Slack (+200 %).

- Nutzung von Cloud-Unternehmensdiensten auf nicht verwalteten Geräten Der Cloud-Datenverkehr von nicht verwalteten Geräten hat sich in allen Branchen verdoppelt. Wenn diese Geräte von ausserhalb des Unternehmensnetzwerks auf Cloud-Dienste zugreifen, vergrössert das die Angriffsfläche. Sie müssen daher den Cloud-Zugriff nach Gerätetyp kontrollieren können, um Datenlecks zu verhindern.

Cloud im Visier der Cyberkriminellen

Leider stieg in den letzten Monaten auch die Zahl der Bedrohungen von externen Akteuren, die gezielt Cloud-Dienste angreifen, massiv an. Wobei Zusammenarbeitsdienste wie Microsoft 365 am stärksten ins Visier geraten sind. Dazu können die externen Bedrohungen in zwei Kategorien unterteilt werden, wobei meist gestohlene Anmeldeinformationen im Spiel sind:

- Übermässige Nutzung in ungewöhnlichen Standorten

Der Angriff startet mit einer Anmeldung von einem Standort, der für diesen Benutzer des Unternehmens ungewöhnlich oder neu ist. Die Angreifer rufen grosse Datenmengen ab bzw. greifen auf privilegierte Daten zu. - Verdächtiger Superheld

Mehrere Anmeldeversuche erfolgen von verschiedenen Standorten, die geografisch weit entfernt sind und in der Abfolge unmöglich zu erreichen wären. Auffällig ist zum Beispiel, wenn sich ein Benutzer in Singapur bei Microsoft 365 anmeldet und nur fünf Minuten später in Kalifornien bei Slack.

Bei den Kategorien für interne und Insider-Bedrohungen gab es laut der Untersuchung von McAfee keine Veränderungen – was sicher sehr erfreulich ist. Das weist darauf hin, dass Mitarbeitende nicht kriminell werden und mehr Daten stehlen, weil sie von zu Hause arbeiten. Bei den meisten Angriffen handelt es sich um externe, Cloud-native Angriffe, die direkt auf Cloud-Konten abzielen.

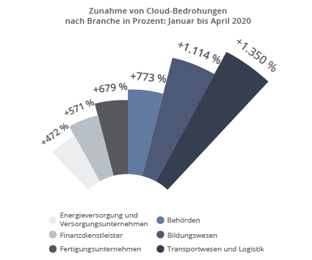

Aufschlüsselung nach Branchen: Cloud-Bedrohungen

Nach Branche betrachtet sieht man, dass das Transportwesen und die Logistik sowie das Bildungswesen und Behörden die stärkste Zunahme bei Bedrohungsereignissen gegen Cloud-Konten verzeichneten. Diese Branchen setzen verstärkt auf Cloud-Dienste, um ihre Produktivität aufrecht zu erhalten. Dementsprechend richten sich die Angreifer neu aus und versuchen nun, Cloud-Konten zu kompromittieren und Daten zu stehlen.

Nach Branche betrachtet sieht man, dass das Transportwesen und die Logistik sowie das Bildungswesen und Behörden die stärkste Zunahme bei Bedrohungsereignissen gegen Cloud-Konten verzeichneten. Diese Branchen setzen verstärkt auf Cloud-Dienste, um ihre Produktivität aufrecht zu erhalten. Dementsprechend richten sich die Angreifer neu aus und versuchen nun, Cloud-Konten zu kompromittieren und Daten zu stehlen.

Quelle: McAfee-Bericht zu Cloud-Nutzung und Risiken

Um all dies zu verhindern, benötigen Sie als Unternehmen zuverlässige Web- und Cloud-Sicherheitslösungen. Also wie werden Sie «Herr» dieser Lage?

Unsere Empfehlungen

Bei der Absicherung von Remote-Mitarbeitenden spielen Sicherheitskontrollen für Geräte und die Cloud eine zentrale Rolle. Mit einem Cloud-nativen Sicherheitsansatz erhalten Sie die grösstmögliche Abdeckung, die auch Geräte ausserhalb des Netzwerks einschliesst und direkte Verbindungen mit Cloud-Diensten ermöglicht. Mit den folgenden Schritten können Sie Cloudnative Sicherheit erreichen:

-

Implementierung eines Cloud-basierten Web-Gateways, damit Unternehmensgeräte vor webbasierten Bedrohungen geschützt werden, ohne dass der Datenverkehr über VPN geleitet werden muss.

-

Zugriff für Mitarbeiter auf genehmigte Cloud-Dienste von unternehmenseigenen Geräten ohne VPN, wobei die Daten mithilfe eines CASB (Cloud Access Security Broker) geschützt werden.

-

Definition von Richtlinien im CASB, damit Cloud-Dienste über Geräteprüfungen sowie Datenkontrollen verfügen und vor Angreifern geschützt werden, die über das Internet auf SaaS-Konten zugreifen.

-

Implementierung von Mehrfaktor-Authentifizierung für genehmigte Cloud-Dienste (sofern möglich), um das Risiko von Anmeldedatendiebstahl zu minimieren.

-

Zugriff für Mitarbeitende auf SaaS-Unternehmensanwendungen mit ihren privaten Geräten, um die Produktivität beizubehalten, wobei der Zugriff auf vertrauliche Daten in der Cloud nur situationsbezogen erlaubt wird.

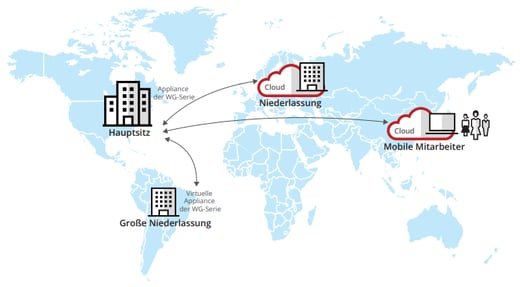

Die Sicherheitslösung nach Mass

Mit McAfee Web Protection sind Sie aus allen Richtungen geschützt. McAfee bietet eine übersichtliche Lösung: Jede Minute identifiziert McAfee Labs im Durchschnitt mehr als 300 neue Malware-Varianten, das entspricht rund fünf pro Sekunde. Das bedeutet für Sie: Web-Sicherheit nach Mass – in der Cloud, On-premise oder als Hybrid-Lösung.

Abbildung - McAfee Web Protection

McAfee Web Protection bietet Web-Filterung und Malware-Scans, aber auch tiefgehende Inhaltsprüfungen sowie detaillierte Kontrollfunktionen zur Verwendung von Cloud-Anwendungen. Unabhängig davon, ob Sie die Kontrolle durch eine On-premise Lösung wünschen, die unbegrenzte Skalierbarkeit eines Cloud-Dienstes schätzen oder eine Hybrid-Kombination beider Varianten nutzen möchten – Sie können die Web-Sicherheit entsprechend Ihren aktuellen und zukünftigen Bedürfnissen implementieren.

Auch die sogenannten Zero-Day-Angriffe zählen zu den aktuellen Web-Bedrohungen: Diese erfolgen besonders schnell – also noch am selben Tag (Zero Day), an dem die Schwachstelle entdeckt wird. Gelungene Zero-Day-Angriffe sind der Traum eines jeden Hackers, denn sie garantieren sofortigen Ruhm. McAfee Web Protection verwendet einen patentierten Ansatz für Zero-Day-Malware-Schutz, der auch Machine-Learning einbezieht. McAfee Web Protection scannt aktive Webseiteninhalte, ahmt deren Verhalten in Echtzeit nach und trifft Vorhersagen über ihre Absichten. Auf diese Weise erhalten Sie präventiven Schutz vor Zero-Day und gezielten Angriffen, bevor die Bedrohungen die Endgerätesysteme erreichen.

Der Weg in die Cloud hat einige Tücken

Wissen Sie, welche Cloud-Services in Ihrem Unternehmen bereits im Einsatz sind? Unsere Erfahrung zeigt, dass häufig Cloud-Services für spezifische Projekte oder in Abteilungen genutzt werden, von denen die IT-Abteilung nichts weiss. Unser Cloud Access Audit verschafft Ihnen die volle Transparenz und zeigt die damit verbundenen Risiken klar und übersichtlich auf:

Wenn Sie mehr über die Lösungen von McAfee erfahren möchten, freuen wir uns auf Ihre Kontaktaufnahme. Unsere McAfee-Experten beraten Sie gerne!

Abbildungsverzeichnis:

- Abbildung – aus Datenblatt McAfee Web Protection

Blog

Daten-Souveränität in der Cloud: Wer ausser Ihnen kennt Ihre Datenflüsse noch?

Agentic AI: Wenn autonome KI-Systeme zum Sicherheitsrisiko werden