InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

Wie Sie ein Cyber Supply Chain Risk Management aufbauen

In einem früheren Artikel haben wir aufgezeigt, weshalb viele Unternehmen das Cyber Supply Chain Risk Management (kurz C-SCRM) unterschätzen, obschon die Auswirkungen auf das eigene Unternehmen enorm sein können. Dies liegt nicht am fehlenden Interesse – ganz im Gegenteil! Die Ursache liegt – wie so oft – in den intern fehlenden Ressourcen. Wie Sie effizient ein C-SCRM aufbauen können und so zu wichtigen Erkenntnissen für Ihre Risikolandschaft kommen, zeigen wir Ihnen in diesem Beitrag.

Die Wertschöpfungskette von Unternehmen war nie verletzlicher als in der heutigen Zeit. Schuld daran sind Einflussfaktoren wie veränderte Produktionsmethoden, Globalisierung, Technologisierung / Digitalisierung, wirtschaftliche und politische Einflüsse etc. Um das Gefahrenpotential abschätzen zu können, ist es wichtig, die Prozessketten, deren Abhängigkeiten und Folgen bei Störungen (Verfügbarkeit, finanzielle Folgen, Reputation, Einhaltung von SLAs etc.) zu kennen. Dies ist die Grundlage für die Bestimmung von Massnahmen zur Schadenminderung im Rahmen des Risikomanagements.

Cyber Supply Chain Risk Management (C-SCRM) rückt immer stärker in den Fokus von Schweizer Unternehmen. Dabei gilt es, sich an bestehenden Standards und Best Practices zu orientieren. So beschreibt beispielsweise ISO/IEC 27036:2013 als Teil der ISO/IEC 27001-Serie die Informationssicherheit für Lieferantenbeziehungen. Des Weiteren hat NIST in seiner Aktualisierung des NIST Cyber Security Frameworks im vergangenen Jahr die Kategorie «Supply Chain Risk Management» ergänzt, was die Bedeutung von SCRM in der unternehmerischen Sicherheitsbetrachtung unterstreicht.

NIST CSF adressiert Supply Chain Risk Management explizit

Die Version 1.1 des NIST Cyber Security Frameworks (in der Schweiz dient dieses Framework als Basis für den IKT-Minimalstandard) will insbesondere den neuen technologischen Entwicklungen Rechnung tragen und adressiert auch Bereiche wie Supply Chain oder IoT. Ein weiterer Schwerpunkt liegt in der Erkennung von Risiken in der gesamten Supply Chain. NIST hat dazu eine eigene Kategorie (ID.SC) eingeführt, um Prozesse zur Erkennung, Bewertung und Steuerung von Risiken in der Lieferantenkette einzurichten.

In diesem Prozess sind, nebst dem eigenen Unternehmen, verschiedenste Akteure involviert wie Gerätehersteller, Netz- und Cloud-Anbieter, weitere Dienstleister und Verbraucher. Die Kommunikation und Überprüfung von Cyber-Sicherheitsanforderungen zwischen den Beteiligten ist ein Aspekt des C-SCRM. Dabei definiert NIST das Hauptziel wie folgt:

«Produkte und Dienstleistungen zu identifizieren, zu bewerten und zu mindern, die potenziell schädliche Funktionen enthalten können, gefälscht sind oder aufgrund schlechter Herstellungs- und Entwicklungspraktiken innerhalb der Cyber-Lieferkette anfällig sind.»

Bezogen auf die Cyber Security bedeutet das u.a.:

- Definition von Cyber Security-Anforderungen und -Massnahmen für Lieferanten, Dienstleister und Informationstechnologien

- Durchsetzung der Vorgaben durch formale Vereinbarungen (z.B. Verträge)

- Überprüfung und Validierung der Kommunikation und Zugänge von und zu Lieferanten und Partnern

- Überprüfung, ob die Cyber Security-Vorgaben effektiv umgesetzt wurden

- Leitung und Überwachung der oben genannten Aktivitäten

Konkret heisst das für Sie: Es muss sichergestellt sein, dass alle Geschäftspartner die verbindliche Verpflichtung eingehen, digitales geistiges Eigentum und Daten genauso zu schützen, wie es Ihre Cyber Security-Anforderungen verlangen. Darüber hinaus müssen sich alle Parteien bewusst sein, dass Sie sich das Recht vorbehalten, dies auch zu überprüfen.

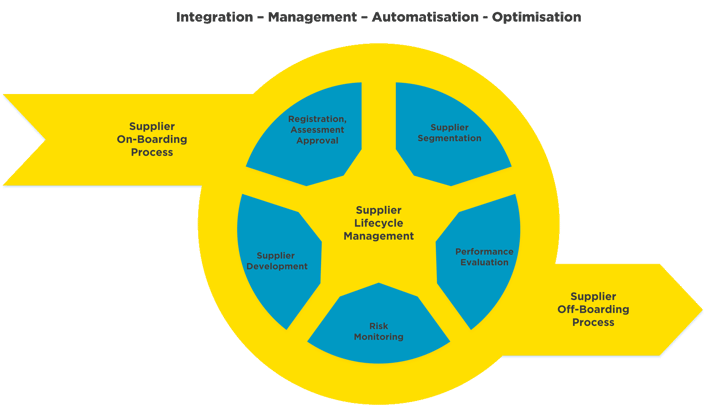

Supplier Lifecycle Management bezogen auf das C-SCRM

Das Ziel eines Supplier Lifecycle-Prozesses ist es, Drittanbieter Ihres Unternehmens optimal in Ihre Prozesse zu integrieren, zu verwalten und die Überwachung sowie das Management der Anbieter so weit wie möglich zu automatisieren, um den Arbeitsaufwand zu reduzieren. Dies gilt auch für den Bereich C-SCRM, der Teil des Supplier Lifecycle Managements ist und spezifische Kenntnisse und Erfahrungen im Bereich der Cyber Security erfordert. Der gesamte Lieferanten-Lebenszyklus kann wie folgt beschrieben werden:

Die Herausforderungen von C-SCRM, auf die sich Ihr Unternehmen konzentrieren muss, lassen sich dabei in folgende Bereiche unterteilen:

- Bewertung & Lieferanten On-Boarding-Prozess

a) Bewertung und Planung von Sicherheit, Compliance und Datenschutz

b) Bewertung potenzieller Lieferanten

c) Sammeln von Informationen über Lieferanten der zweiten und dritten Stufe

d) Lieferantenvergleich zu Peers, Überprüfung der Ergebnisse und Bericht mit Empfehlung

e) Dokumentation der Entscheidung und des On-Boarding-Prozesses - Vorbereitungs- & Beschaffungsprozess

a) Festlegung der Sicherheitsziele

b) Unterstützung des Beschaffungsprozesses unter Einbezug aller Beteiligten, einschliesslich Cyberrisiken

c) Definition der Identifizierung und Bewertung der Cyberrisiken

d) Lieferantenanforderungen definieren und dokumentieren - Registrierung, Audit, Genehmigungs- & Segmentierungsprozess

a) Bewertung des Lieferanten (basierend auf Tier, Service etc.) mittels Fragebogen, Interviews und anderen Bewertungsinstrumenten unter Berücksichtigung von Cyberrisiken

b) Audit und Bewertung des Lieferanten

c) Überprüfung der Ergebnisse und Bericht mit Empfehlung - Sicherheitsleistung & Risikoüberwachung

a) Regelmässige Cyber-Risikobewertung bestehender Lieferanten

b) Verwalten der KPIs und KRIs für Cyber Security

c) Überwachung der Cyberrisiken und Ableiten der Massnahmen

d) Definition der Massnahmen zur Risikominimierung

e) Überwachen des C-SCRM - Lieferantenentwicklung & Reporting

a) Überprüfung des Cyber Supply Chain Risk Managements (C-SCRM)

b) Überprüfung der Sicherheitsanforderungen an Lieferanten, z.B. aufgrund der sich ändernden Kritikalität

c) Internes Reporting der SLAs und Cyber Security-Metriken

d) Reporting zum Cyber Supply Chain Risk Management (C-SCRM) - Lieferanten-Absetzung / Off-Boarding-Prozess

a) Deaktivieren der logischen System- und der physischen Zugriffe

b) Beseitigen der nicht mehr benötigten Systemkomponenten

c) Sichere Vernichtung der Daten nach Beendigung der Zusammenarbeit

d) Überwachen und Kontrollieren der Umsetzung

Sie sehen ‒ Cyber Supply Chain Risk Management ist eigentlich keine neue Disziplin, sondern vielmehr eine Ausweitung des eigenen Risk Managements und Ihrer Cyber Security auf die Lieferanten. Die Vorteile liegen auf der Hand: Sie erhalten die erforderliche Transparenz über die Cyberrisiken und die Maturität bezüglich Cyber Security innerhalb Ihrer Lieferkette. Dadurch können Sie die vielfältigen Compliance-Anforderungen erfüllen und sehen gleichzeitig Ihre kritischen Assets in Abhängigkeit zu den Lieferanten. Mit dem Einsatz eines geeigneten Werkzeuges wie beispielsweise «SecurityScorecard», ist dies auch mit verhältnismässig geringem Aufwand machbar.

Kennen Sie die Sicherheitsrisiken in Ihrer Supply Chain, die auf Ihr Unternehmen einwirken?

Cyber Supply Chain Risk Management von InfoGuard

Mit unserer langjährigen Erfahrung im Bereich Cyber Security verfügen wir über die nötige Expertise, um Sie bei der Definition und beim Aufbau Ihres Cyber Supply Chain Risk Managements zu unterstützen. Wir helfen Ihnen, Ihre aktuelle Risikolandschaft zu verstehen und Ihre Risiken zu messen, Ihre Supply Chain Risk Management-Strategie zu definieren und die erforderlichen Massnahmen umzusetzen. Mehr dazu erfahren Sie auf unserer Webseite.

Blog

Cyber Threat Intelligence: Risikoexpositionen erkennen, bevor Angreifer es tun

Daten-Souveränität in der Cloud: Wer ausser Ihnen kennt Ihre Datenflüsse noch?