InfoGuard AG (Hauptsitz)

Lindenstrasse 10

6340 Baar

Schweiz

InfoGuard AG

Stauffacherstrasse 141

3014 Bern

Schweiz

InfoGuard Deutschland GmbH

Frankfurter Straße 233

63263 Neu-Isenburg

Deutschland

InfoGuard Deutschland GmbH

Landsberger Straße 302

80687 München

Deutschland

InfoGuard Deutschland GmbH

Am Gierath 20A

40885 Ratingen

Deutschland

InfoGuard GmbH

Kohlmarkt 8-10

1010 Wien

Österreich

Cyber Defence mit Cortex XDR – in einem eigenen SOC oder als Managed SOC-Service

Eine rasche Erkennung und Reaktion ist und bleibt entscheidend. Setzen Sie auf ein eigenes SOC oder einen Managed-Security-Provider? Wir geben Ihnen wichtige Entscheidungsgrundlagen und einen optimalen Lösungsansatz mit auf den Weg.

Die bereits anfangs Jahr beim Bundesamt für Cyber-Sicherheit (BACS) eingegangenen Angriffsmeldungen zeichnen für 2024 ein düsteres Bild. Jetzt hat ein durchdachtes Sicherheitskonzept für die Cyber-Abwehr in Ihrer Agenda oberste Priorität.

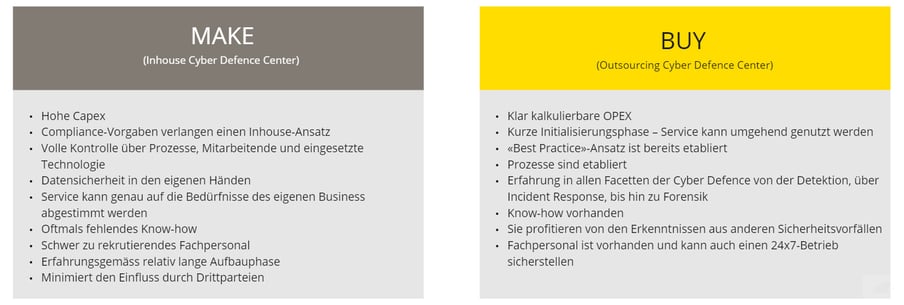

Ob «Make or Buy»-Szenario, sicher muss es sein

Sicherlich stellen Sie sich die Frage, ob Sie die Cyber-Abwehr eigenständig übernehmen oder einem professionellen Sicherheitsdienstleister anvertrauen möchten. Von entscheidender Bedeutung bei der Gestaltung eines eigenen Security Operations Center (SOC) oder Cyber Defence Centers (CDC), wie wir es nennen, ist die Auswahl agiler Sicherheitslösungen. Denn moderne Cyber-Angriffe werden tagtäglich komplexer und stellen ein enormes Risiko für Unternehmen und deren reibungslosen Betrieb dar.

Um Unternehmen wirksam gegen die sich ständig wandelnde Bedrohungslandschaft zu schützen, sind KI-getriebene Lösungen notwendig, welche mittels maschinellem Lernen anpassungsfähig sind und direkt an den Endpunkten ansetzen. Derartige Lösungen können Sie in Ihrem SOC selbst betreiben oder einen Sicherheits-Provider wählen, der diese in seinem Cyber Defence Center im Einsatz hat.

Alles im Griff mit einer XDR-getriebenen Cyber Defence

Grundsätzlich vereint ein erfolgreiches Cyber Defence Center drei Komponenten:

- Fachkräfte (People)

- Prozesse (Process)

- Werkzeuge (Technology)

Die Anforderungen: Das CDC muss rund um die Uhr Cyber-Attacken entdecken, analysieren, bewerten und umgehend darauf reagieren – sowie im Ereignisfall den Incident Response Prozess starten.

Für Ihren «Make or buy»-Entscheid sind somit folgende Fragen zu beantworten:

- Verfügen Sie über die Fachkräfte und sind diese 24x7 einsetzbar?

- Welche technologischen Lösungen und Prozesse brauchen Sie in Ihrem Unternehmen für eine erfolgreiche Cyber Defence und die umgehende Reaktion bei einem Sicherheitsvorfall?

- Und nicht zuletzt, was kostet die Umsetzung und der Betrieb Ihr Unternehmen?

Drei Säulen eines erfolgreichen Cyber Defence Centers

Ein Cyber Defence Center besteht üblicherweise aus einem Team von erfahrenen Security-Analyst*innen mit unterschiedlichen Aufgaben, wie Sicherheitsangriffe zu erkennen, zu analysieren, Gegenmassnahmen einzuleiten und damit schliesslich auch die Mitigation zu unterstützen. Dies deckt jedoch erst die halbe Miete ab. Denn nebst gut ausgebildeten und erfahrenen Expert*innen sind auch die entsprechenden Werkzeuge und Prozesse notwendig.

1. Cyber Defence braucht erfahrene Fachkräfte

Kompetente und erfahrene Security-Analyst*innen sind das Herzstück eines Cyber Defence Centers. Trotz dem Einsatz von KI-getriebenen Tools wie Cortex XDR von Palo Alto Networks sind menschliche Fertigkeiten und langjährige Erfahrung unverzichtbar, um Anomalien zu erkennen, zu analysieren und rechtzeitig Gegenmassnahmen einzuleiten.

Neben der Incident Response gehören auch proaktive Tätigkeiten wie Threat Hunting und Threat Intelligence zum Aufgabenbereich Ihres SOC-Teams. Die Anforderungen an die Mitarbeitenden sind hoch und erfahrene Expert*innen knapp. Gleichzeitig müssen diese rund um die Uhr verfügbar und einsatzbereit sein – denn Cyber-Kriminelle halten sich bekanntlich nicht an Büro-Öffnungszeiten.

2. Cyber Defence braucht modernste Werkzeuge

Cyber Defence erfordert nicht nur Top-Fachleute, sondern auch die richtigen Tools zur schnellen Erkennung, Bewertung und Reaktion, wie beispielsweise Cortex XDR von Palo Alto Networks. Solche Plattformen erkennen Anomalien, vergleichen sie mit externen Threat Feeds und untersuchen die gesamte Infrastruktur in Echtzeit auf mögliche Angriffe.

Im Falle eines Angriffs muss schnell reagiert werden können, indem die XDR-Plattform Analysen auf allen Endgeräten starten, die gesamte Infrastruktur nach Indicators of Compromise durchsuchen und die Ausbreitung eindämmen kann.

3. Cyber Defence braucht etablierte Prozesse

Wenn Sie die passenden Fachleute in Ihrem Cyber Defence Center gefunden haben und die richtigen Tools einsetzen, benötigen Sie ein weiteres entscheidendes Element für Ihre erfolgreiche Cyber-Abwehr: funktionierende Schnittstellen und etablierte Prozesse. Die Integration des Cyber Defence Centers in die Unternehmensprozesse, wie z. B. im Risikomanagement ist unerlässlich. Dazu gehört auch die Abbildung der Infrastruktur und Assets in den Cyber Defence Center-Tools.

Innerhalb des Cyber Defence Centers spielen etablierte Prozesse eine ebenso wichtige Rolle. Wobei Analyst*innen in verschiedenen Tiers (Stufen) arbeiten und standardisierte Playbooks nutzen, um eine effiziente Abarbeitung von Sicherheitsvorfällen sicherzustellen.

«Make or Buy» – wir helfen Ihnen bei dieser wichtigen Entscheidung

Sie sehen: Ein SOC mit den erforderlichen Ressourcen und Fachkräften aufzubauen, diese stets auf dem neuesten Stand zu halten und einen 24x7-Betrieb sicherzustellen, ist ein Kraftakt und eine nicht vernachlässigbare finanzielle Belastung.

Folgedessen lohnt sich die Überlegung, die Leistung vollumfänglich bei einem entsprechenden Service-Provider zu beziehen oder zumindest Teilaufgaben im Sinne eines co-managed SOC auszulagern.

Cortex XDR – der zentrale Punkt Ihrer Cyber-Abwehr

Für beide Ansätze, ob als «Make-» oder «Buy»-Szenario, sind geeignete Extended Detection & Response (XDR) Lösungen, wie beispielsweise Cortex von Palo Alto Networks unumgänglich. Der einheitliche Agent von Cortex XDR deckt sämtliche Angriffsvektoren mit unterschiedlichen Sicherheitsfunktionen und mehreren einander ergänzenden Engines ab: Angefangen bei vielfältigen KI-gestützten Analyse-, Eindämmungs- und Reaktionsfunktionen, verhaltensbasierten Schutzmassnahmen über die Verhinderung von Exploits oder den Diebstahl von Anmeldedaten, bis hin zur Integration von cloudbasierten Malware-Sicherheitsmassnahmen und regelmässigen Scans.

Die Cortex XDR-Plattform bietet zudem eine zentrale Benutzeroberfläche zur Verwaltung von Warnungen, Sicherheitsvorfällen und Richtlinien. Die Konsolidierung sicherheitsrelevanter Daten durch Cortex XDR ermöglicht Kunden ein umfassendes Bild von Angriffen, fördert die Warnungsverarbeitung und das Einleiten von Gegenmassnahmen, was wiederum forensische Untersuchungen beschleunigt und den Arbeitsaufwand verringert. Cortex XDR bietet eine schnelle Reaktion auf Vorfälle und nutzt erworbenes Wissen zur Erkennung zukünftiger Angriffe.

Der Agent von Palo Alto Networks kann über einen Cloud-nativen Management-Dienst schnell auf sämtlichen Endpunkten installiert werden. Dadurch verkürzt er die zum Schutz neuer Systeme benötigte Zeitspanne, vereinfacht die Sicherheitsprozesse und ist auch für unser CSIRT unverzichtbar, wenn sie von einem betroffenen Unternehmen zur Unterstützung bei einem Cyber-Angriff zur Hilfe gerufen werden (was allein im letzten Jahr bei über 260 Unternehmen der Fall war).

Fazit: Weshalb «Buy» wirtschaftlicher und effizienter ist als «Make»

Sie merken: Cyber Defence ist eine anspruchsvolle und kostspielige Arbeit. Insbesondere aufgrund des Fachkräftemangels fällt es den Unternehmen immer schwerer, kompetentes Personal mit der nötigen Erfahrung zu finden. Ausserdem sind die Kosten für den Aufbau der Prozesse und Werkzeuge enorm hoch.

Hier die Varianten im direkten Vergleich:

Quelle: Palo Alto Networks

Quelle: Palo Alto Networks

Fällt Ihnen der «Make or Buy»-Entscheid immer noch schwer?

Dann lassen Sie sich beraten. Gemeinsam mit unseren Fachexpert*innen finden Sie den für Ihr Unternehmen passenden Ansatz.

Wir zeigen Ihnen, wie Sie mit einem schnellen Service-Onboarding eine erfolgreiche Cyber-Abwehr als Managed oder Co-Managed Service umsetzen, die einerseits zu Ihrer Infrastruktur passt und andererseits auf erprobten Technologien und abgestimmten Prozessen aufbaut.

Kontaktieren Sie uns, wir unterstützen Sie in Ihrem SOC-Entscheid.

Sie wollen erfahren, wie Sie Ihre Infrastruktur gegen Cyberrisiken absichern können? Unsere Broschüre gibt Ihnen einen wertvollen Überblick zu Ihren Möglichkeiten.

Blog

Cyber Threat Intelligence: Risikoexpositionen erkennen, bevor Angreifer es tun

Daten-Souveränität in der Cloud: Wer ausser Ihnen kennt Ihre Datenflüsse noch?