Durch die zunehmende Vernetzung und Abhängigkeit von Drittparteien beeinflusst deren Sicherheitsniveau zunehmend Ihre eigene Sicherheitsbewertung. Die Verwaltung und Reduzierung der Sicherheitsrisiken durch Lieferanten und Dienstleistern im eigenen Partner-Ökosystem ist eine grosse Herausforderung. Erfolgreiche Hacks und Datenabflüsse der letzten Monate und Jahre zeigen, dass das Risiko häufig unterschätzt wird. SecurityScorecard erlaubt es Ihnen als Unternehmen, die Risiken, welche von Ihren Partnerfirmen ausgehen, transparent und übersichtlich nachzuvollziehen und die notwendigen Massnahmen einzuleiten.

Die Sicht auf die eigenen essentiellen Cyberrisiken stellt viele Unternehmen vor eine grosse Herausforderung. Die zunehmende Dynamik und die sich verändernde Einschätzung beeinflusst die Risikoexposition Ihres Unternehmens erheblich.

Mit dem Digital Footprint Risk Monitoring Service der InfoGuard behalten Sie die Cyberrisiken Ihres Unternehmens im Blick!

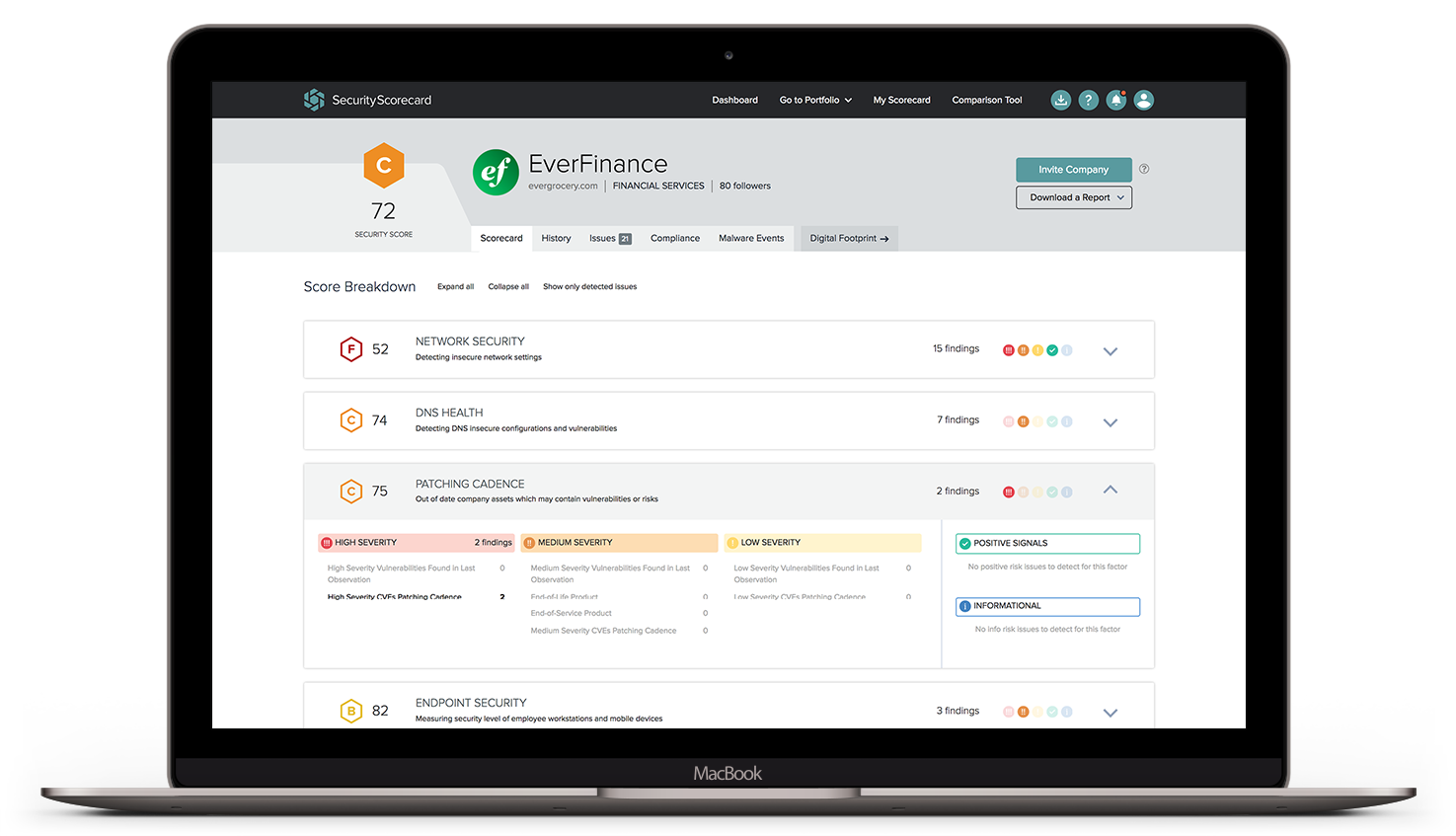

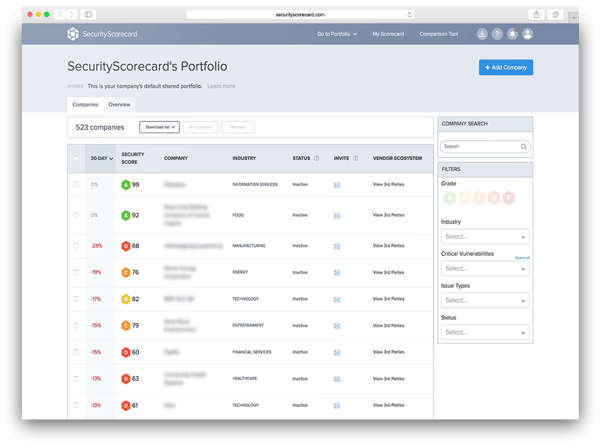

SecurityScorecard verschafft Ihnen eine umfassende Übersicht der externen IT-Sicherheitsbewertungen Ihrer Lieferanten sowie Dienstleister und erlaubt es Ihnen, Veränderungen zu überwachen und die resultierenden Risiken nachhaltig zu managen. Die Plattform erarbeitet einen Massnahmenplan um ein besseres Sicherheitsscoring zu erreichen und unterstützt Sie bei der Minimierung der entdeckten Sicherheitsdefizite.

Mit SecurityScorecard lassen sich nicht nur IT-Sicherheitsherausforderungen abdecken, sondern auch Schnittstellenthemen wie Datenschutz und Legal & Compliance Anforderungen sowie Erkenntnisse aus Audits abhandeln. Selbstverständlich kann das Tool auch dazu eingesetzt werden, die IT-Sicherheitsbewertung Ihres eigenen Unternehmens zu bestimmen und zu überwachen.

Das benutzerfreundliche Dashboard von SecurityScorecard gibt einen umfassenden Überblick über die Sicherheitsrisiken Ihrer Lieferanten und Dienstleister. Partner mit hohen Risiken können damit schnell identifiziert werden. Die Informationen zu den identifizierten Sicherheitsproblemen können ebenfalls effizient abgerufen und die möglichen Auswirkungen bei einem Sicherheitsereignis für das eigene Unternehmen abgeschätzt werden.

Die nachfolgenden Kriterien werden durch die SSC-Plattform für die Erstellung des «Security Scores» bewertet und ergeben so ein Risikoprofil Ihrer externen Partnerunternehmen:

Der Score Planner bietet vollständige Visibilität über spezifische Sicherheitsprobleme die sich nachteilig auf die Bewertung auswirken und generiert automatisch einen Massnahmenplan, um das Scoring zu verbessern. Dieser kann als CSV exportiert und bequem in ein Tracking System oder eine GRC-Plattform integriert werden.

Des Weiteren erlaubt die Plattform auch, die Resultate eines Unternehmens mit international gängigen Standards (ISO27001/2, NIST CSF, PCI DSS, etc.) und regulatorische vorgaben, wie GDPR zu vergleichen und mit wenigen Mausklicks Managementberichte sowie detaillierte Analyseberichte zu generieren.